【每周快報】1028-1102 AWS 服務更新

前言

一年一度的 AWS re:Invent 就快到了,每年十一月 AWS 的新聞量會銳減,希望能在十二月帶給大家滿滿的驚喜與震撼。儘管如此,AWS 在上周還是陸續有推出些重要的新支援,包含機器學習領域的 Amazon SageMaker 推出了 RStudio Workbench,而 Amazon CloudFront 也推出支援 response headers policies,讓使用者在管理與設定上可以更加方便。

上述服務外,文中也將介紹 Amazon MemoryDB、AWS Secrets Manager、AWS Global Accelerator…等多項服務的支援與更新。

焦點新聞

Amazon SageMaker 推出全託管 RStudio Workbench

Amazon SageMaker 是 AWS 上的機器學習服務,開發者能透過 Amazon SageMaker 來打造自己的機器學習模型,好處是這個服務本身可以結合 Jupyter NoteBook 的整合開發環境(Integrated Development Environment,IDE),讓開發者能更方便的在 Amazon SageMaker 開發,有更好的操作介面和測試環境。

此次開發後,開發者也可以將 RStudio 的 IDE 一同整併在 Amazon SageMaker 上,RStudio 對於使用 R 語言來做資料分析、統計、機器學習相關的使用者是非常常見的 IDE 環境。在過去,當你在本地端使用 Rstudio 並用 R 語言來執行相關指令或是函數時,常常會需要下載非常多的套件,或是你最後想呈現視覺化的樣式套件裡沒有支援,導致在維護或是進行擴展服務時相當麻煩; 且有時候你將搜集來的數據儲存在相關的資料夾底下,並沒有做加密的動作,或是任何保護資料驗證和授權的方法。

現在不但可以將 RStudio 的 IDE 整併到 Amazon SageMaker,使用者還可以將自己的 License 一起綁到 AWS License Manager 上,達到有效的管理,並且無須任何額外費用。此外,若是對搜集起來的數據有資安上的疑慮,使用者可以將資源建立在 VPC 內,或是使用 IAM policy 來進行更細緻的授權,並且也可以對數據存放的地方進行加密。

最後,若是使用者的團隊有同時使用 Python 和 R 的需求,也可以在 SageMaker 上同時部署 IDE 環境,並且可以依照需求自動切換到相關的 IDE 環境,讓團隊的運作更加的有效率,若是這樣還不夠,也可以在 Notebook Instance 上掛載 EFS 讓團隊可以共享資源和文件。

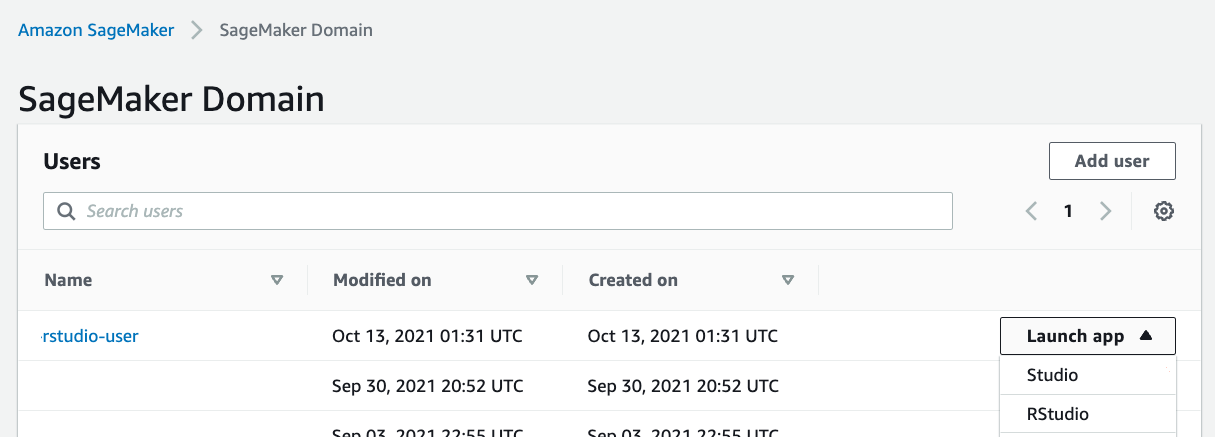

在操作此服務之前,要先確保管理相關服務的人員已經有先將正確的 RStudio license 綁至 AWS License Manager 上,接著再到 Amazon SageMaker domain 和 user profile 去啟動 RStudio.

- 設定完成之後,可到剛剛的介面確定是否有開啟,並且在

Launch app選單點擊RStudio。

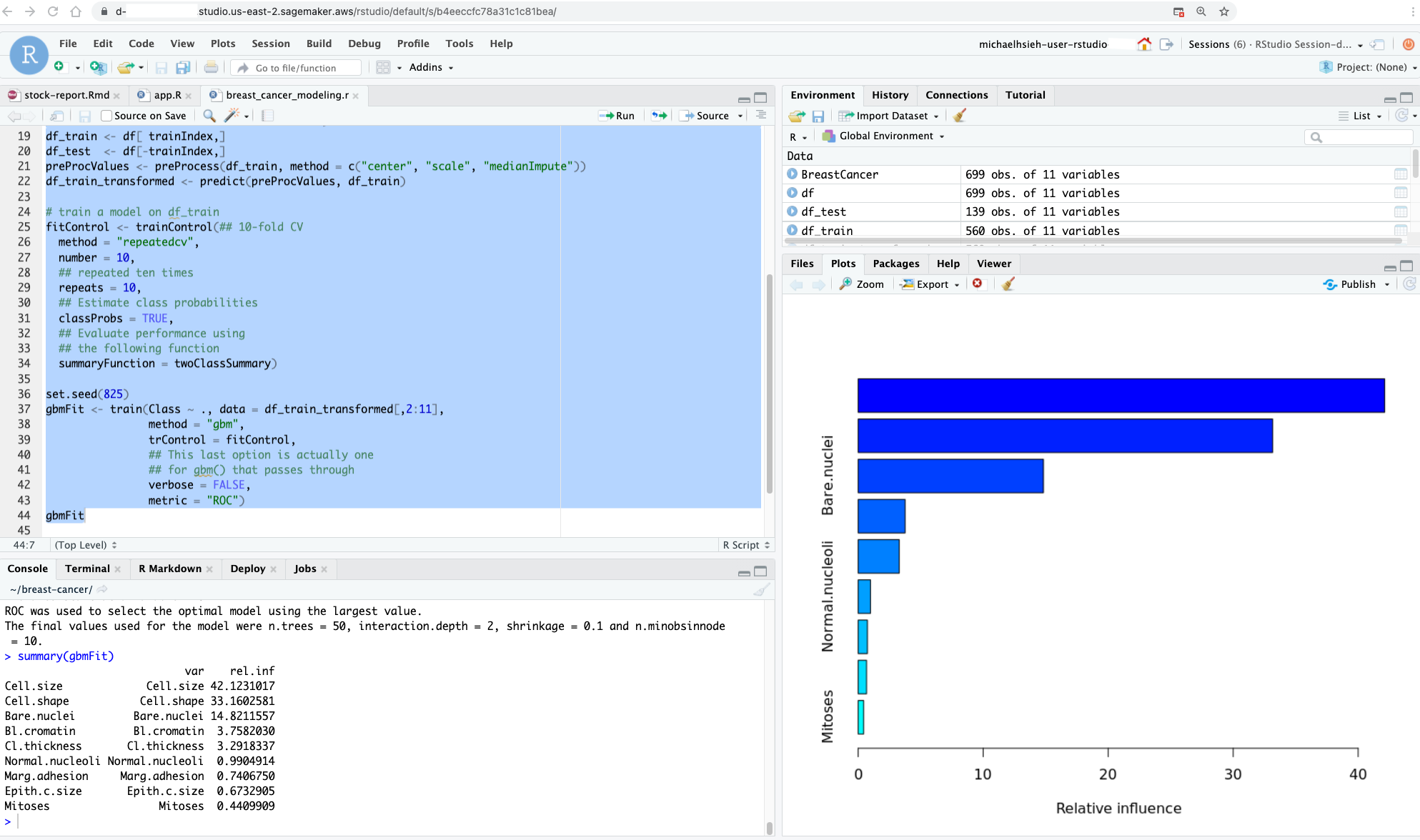

- 稍待片刻後,RStudio Workbench 介面就會顯示出來,可以依照自己的需求選擇要開的機器大小。

啟動介面之後,你會發現這個介面是由底層的 Docker 映像檔去啟動,而這個映像檔本身預設就有 awscli, sagemkaer,boto3 工具可以使用,並且還有 reticulate 的套件,可以使 R 和 Python 程式語言互相協作,也就是在 RStudio 引入 Python 套件或模組也是可以的!讓開發者有更多彈性的選擇!

參考來源至:Amazon SageMaker launches fully-managed RStudio Workbench

圖片來源至:Announcing Fully Managed RStudio on Amazon SageMaker for Data Scientists

Amazon CloudFront 推出支援 response headers policies

CloudFront 作為 AWS 中的 CDN 服務,有著非常高的使用率,以往使用者若想要自定義 response header 的話會透過 CloudFront Function 或者 Lambda@edge 來完成,但如果只是單純加上 header 這種簡單的動作,用到上述兩種做法明顯有些耗時費力,因為還要去設定相關的 event 去觸發,所以相對來說,response 的間隔時間會較長。

此次更新後,CloudFront 新增 response header policies,能讓使用者不需要再額外透過程式碼去自定義 response 要回傳的 header,而使用者設定的 response header policies 也可以在 CloudFront Function 或 Lambda@edge 中透過程式碼近一步的去做修改(如果要的話),不僅簡化原先的設定流程,也保留使用上的彈性程度。

參考來源至:Amazon CloudFront now supports configurable CORS, security, and custom HTTP response headers

其他服務更新

-

Amazon MemoryDB for Redis 新增支援 AWS CloudFormation:現在使用者可以利用 AWS CloudFormation 來自動化佈署 Amazon MemoryDB for Redis,只需要撰寫 Template,就可以快速建構出 Amazon MemoryDB for Redis。

-

AWS Secrets Manager 提升 secrets 的上限至每個 AWS 帳戶 500K:AWS Secrets Manager secrets 的上限從原先每個 AWS 帳戶單一 Region 40,000 個,提升至每個帳戶單一 Region 500,000 個,讓使用上更加方便。

-

Amazon EC2 現在支援可以與 AWS Organizations 及 Organizational Units 分享 Amazon Machine Images (AMI):先前使用者只能跟特定的 AWS 帳戶分享自己 EC2 的 AMI,現在使用者可以與 Organizations 或 Organizational Units 內的 AWS 帳戶分享 AMI。如此一來,使用者不再需要因為 Organizations 或 Organizational Units 內的變動而手動調整 AMI 分享的權限範圍,而是直接與 Organizations 或 Organizational Units 分享即可。

-

AWS Global Accelerator 新增兩個 Amazon CloudWatch metrics 可供使用者監控 endpoint 狀態:AWS Global Accelerator 現在新增可幫助使用者監控 enpoint 可用(healthy)與不可用(unhealthy)兩個 CloudWatch metrics,讓使用者可以更快速、簡單的了解 endpoint 狀態(例如:EC2 instances、Application Load Balancers、Network Load Balancers 及 Elastic IP addresses 的可用度),進而立即的修復。

-

AWS Fargate 現在支援 Amazon ECS Windows containers:原先使用 Windows containers 的使用者,僅能選擇 EC2 為 ECS 的 launch type,並自行管理 container 底層的運算單位,耗費不少時間與人力。現在 Fargate 支援 ECS Windows container,讓使用者不用再自行管理這些底層的運算單位,也能夠讓應用程式安全、順暢的運作。

-

AWS App2Container 現在支援 ECS Fargate Windows:AWS App2Container (A2C) 是一個可幫助使用者將應用程式模組化(容器化)的指令型工具,現在使用者也可以透過 A2C 把以 Windows 為基底的 .NET 或 Java 的應用程式,模組化成可運行在 AWS Fargate 上的 Windows containers。

-

Amazon RDS on AWS Outposts 支援匯出資料庫的 log 記錄至 Amazon CloudWatch:使用者現在可以從 Amazon CloudWatch 統一監控所有在 AWS 雲端上或是地端 AWS Outposts 的 RDS 資料庫,而不需要拆分成兩個地方管理。

-

EMR Studio 支援連結在不同 subnets 裡的 EMR clusters:先前在創建 EMR Studio 時,會選擇一個 subnet 作為連結的目標,而位在該 subnet 裡的 EMR clusters 也才能被連結到,在其他 subnet 則不能;現在 EMR Studio 可以連結在不同 subnets 裡的 EMR clusters,讓使用者可以更加靈活運用 EMR Studio 來編輯、管理 EMR clusters。

-

Amazon RDS 支援在創建 RDS Snapshots 時,可使用其他 AWS 帳號的 KMS keys 作為加密的金鑰:此次更新後,當使用者在創建 RDS Snapshots 時,可使用位在其他 AWS 帳號(例如:Admin Account)的 KMS keys 作為加密 Snapshots 的金鑰,而不需要額外創建 KMS Key 在每個帳號來加密。